论文摘编 零信任工程的规划、场景化构建与项目管理

BCS2021将于2021年8月10日至12日召开,本届大会将召开零信任安全论坛。为了帮助大家更好地理解零信任的概念、架构以及落地方案,我们特别从BCS2020大会论文集《网络安全的40个智慧洞见(2020)》中摘录零信任相关文章的精彩片段,供大家参考。

一背 景

企业信息基础设施当已经进入一个无边界化的时代。通过统计与调查发现,风险的产生主要和身份、权限、业务3个维度的漏洞有关系。越来越多的业务开放导致了更多的暴露面,业务自身的漏洞也成为攻击者绕过身份和权限控制机制的手段。

二零信任架构及其本质内涵

零信任在数字化转型驱动下应对无边界化网络时代、应对其安全挑战的一种安全理念和架构方法。其本质是基于身份的、细粒度的动态访问控制机制。

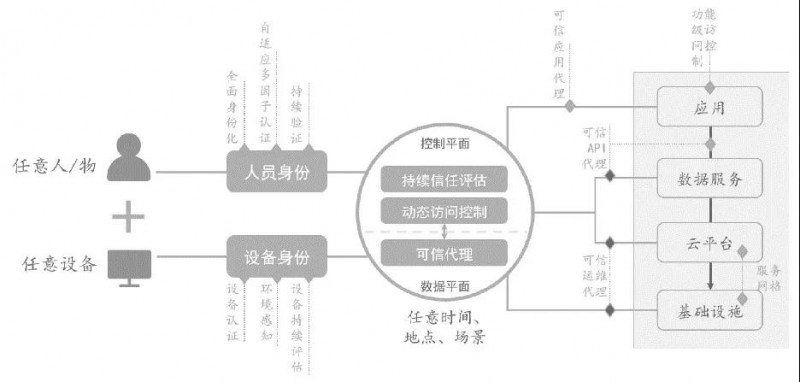

零信任架构的关键能力由身份认证、业务安全访问、持续信任评估和动态访问控制4部分构成(见图1)

图1 用户访问业务应用的场景

零信任架构是叠加一层访问控制体系,构建大量的动态的虚拟的身份安全边界。实现这个价值后,相关物理边界是可以适当简化的,只需保留少量的、静态的、物理的网络安全边界。

三零信任工程的规划、场景化构建与项目管理

近年来,国内外对零信任也已经广泛认可,我国工信部将“零信任安全”列入需要着力突破的网络安全关键技术,由奇安信牵头的零信任首个国家标准也已经成功立项。但是,仍然充满挑战,如:

如何获得高层认可,推动战略和工程;

如何评估和构建能力体系;

如何确定建设的切入场景和路线图;

如何构建架构体系,聚合能力和场景;

如何设计可持续的场景化方案;

如何评价项目的进展和成效;

……

零信任的理念在具体落地时,则与企业的业务现状、安全现状、团队现状都有很大的关系,不能脱离现状去尝试所谓的标准化零信任方案。

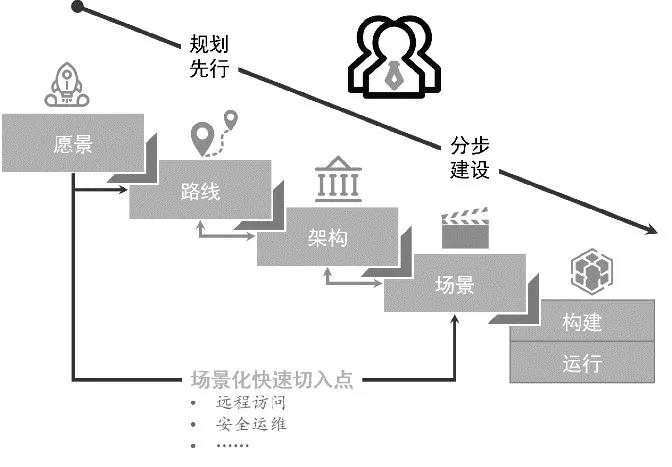

建议用系统工程思维来应对零信任的落地挑战(见图2)。在落地时,需要规划先行,首先明确愿景,通过同步业务和IT目标达成战略愿景;然后从场景、能力两个维度去厘清现状,明确差距;最后形成建设路线图,按路线图进行构建和运行。

图2 零信任建设线路图

进入路线规划环节需要从场景和能力两个维度展开。

首先需要从工程视角去梳理适用场景,并根据需求设置优先级。如何对场景进行分解呢?可以简单地以资产为中心进行场景拆解。如果对数据中心内部继续拆解,则会有服务器、虚拟机、容器之间的相互访问的需求,这可以归为服务网格或工作负载访问控制场景。

场景梳理的作用一方面是找到切入点,另一方面是强化视野。

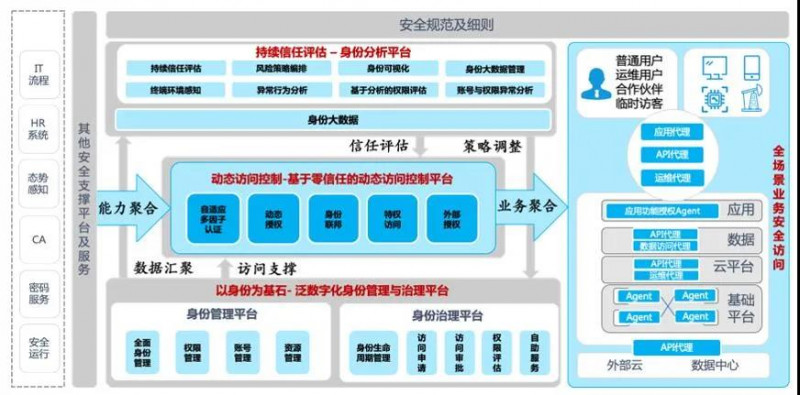

另一个是能力梳理。首先要有一个整体能力视图(见图3)。能力全景应主要包含动态访问控制、持续信任评估、身份基础设施以及全场景业务安全访问4个维度的能力。

图3 零信任整体能力视图

构建完成只是第一步,后续的身份生命周期管理等流程需要逐步构建起来,并且纳入安全运行体系,这样才能确保发挥最大价值。

四零信任远程访问解决方案

对于明确的场景可以走“快车道”,通过场景化让实践先行。

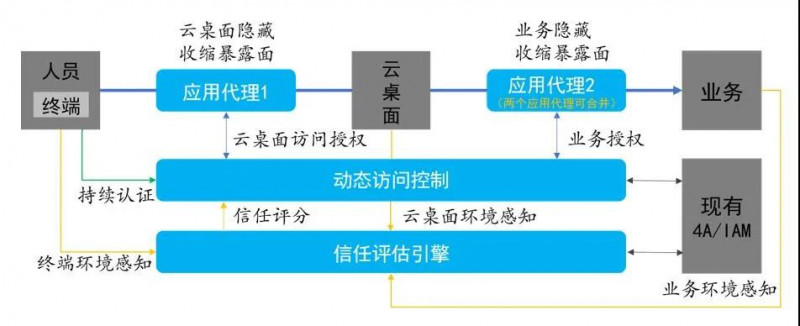

零信任远程访问解决方案见图4。主要关注的能力构建:业务隐藏、最小权限、自身安全、持续验证和架构安全。落地架构看上去非常类似的,就是一个数据平面的访问代理,加上控制平面的动态访问控制和信任评估组件。

图4 零信任远程访问解决方案

在选择解决方案时,务必从架构视野去评估方案,切记不要简单地堆砌产品。同时还要确保提供的方案在后续支持场景扩展和能力叠加。

五结 语

作为一种内生安全机制,要始终用体系框架、工程化思维去指导和推动。需要深入理解零信任的能力,关注各项能力的平台化联动与打通,并构建参考技术架构和安全运行规程。从而为数字化转型保驾护航。

关于《网络安全的40个智慧洞见》

《网络安全的40个智慧洞见》(简称《智慧洞见》)是北京网络安全大会优秀嘉宾论演讲文集,由人民邮电出版社出版。该书每年遴选BCS大会上40位优秀嘉宾的精彩演讲内容,整理成文,编辑成书。《智慧洞见》2020版,分别从网络安全的行业建设、安全运营、安全意识及人才培养、工业互联网安全、数据安全、供应链安全、云上安全、零信任、数字化转型、研究前哨等角度为读者解析全球网络安全的发展状态和趋势。

本书可供网络与信息安全相关科研机构人员以及高等院校研究人员、网络安全领域企业管理人员与技术研发人员参考,对网络运营管理人员、技术人员也有所帮助。

点击阅读原文或复制链接购书:

https://item.jd.com/12880519.html

2021-09-03

2021-09-02

2021-09-02